Le guide DMARC

Comprendre DMARC : Un guide complet par Skysnag

Introduction à DMARC

Qu’est-ce que DMARC ?

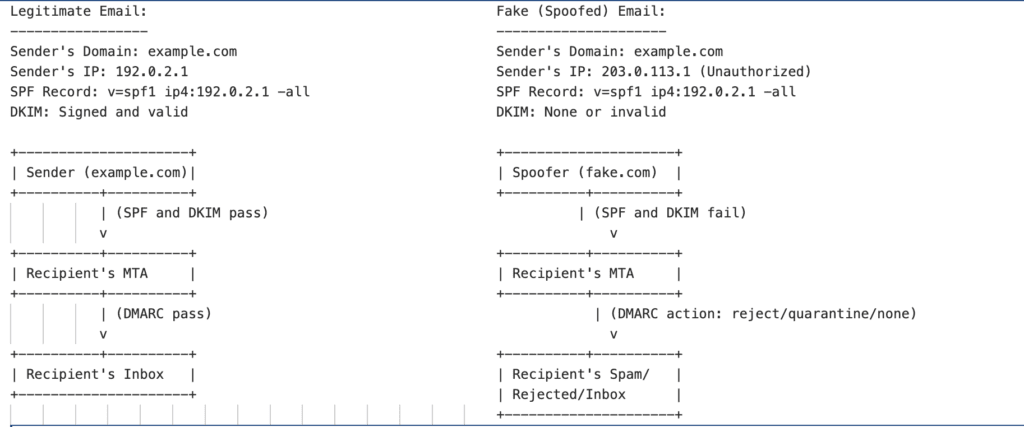

Domain-based Message Authentication, Reporting, and Conformance (DMARC) est un protocole d’authentification des e-mails qui aide à protéger les domaines de messagerie contre les attaques de phishing et de spoofing. DMARC repose sur deux mécanismes d’authentification existants : Sender Policy Framework (SPF) et DomainKeys Identified Mail (DKIM). En mettant en œuvre DMARC, les propriétaires de domaine peuvent spécifier comment les serveurs de messagerie récepteurs doivent traiter les e-mails non authentifiés, réduisant ainsi la probabilité que des e-mails frauduleux atteignent les boîtes de réception des destinataires.

Pourquoi DMARC est-il important ?

DMARC est crucial pour améliorer la sécurité des e-mails et protéger les utilisateurs contre le phishing et d’autres menaces basées sur les e-mails. Il permet aux propriétaires de domaine de surveiller et de contrôler comment leur domaine est utilisé dans les communications par e-mail, en s’assurant que seuls les e-mails légitimes sont livrés aux destinataires. DMARC offre également des capacités de rapport, permettant aux propriétaires de domaine de gagner en visibilité sur le trafic des e-mails et les abus potentiels.

Comment fonctionne DMARC

Composants de DMARC

DMARC repose sur deux composants clés : SPF et DKIM.

SPF (Sender Policy Framework)

SPF est une méthode d’authentification des e-mails qui permet aux propriétaires de domaine de spécifier quels serveurs de messagerie sont autorisés à envoyer des e-mails en leur nom. Les enregistrements SPF sont publiés dans le DNS du domaine et sont vérifiés par les serveurs de messagerie récepteurs pour vérifier l’authenticité de l’expéditeur.

DKIM (DomainKeys Identified Mail)

DKIM est une autre méthode d’authentification des e-mails qui utilise des signatures cryptographiques pour vérifier l’intégrité et l’authenticité d’un message électronique. Les signatures DKIM sont ajoutées aux en-têtes des e-mails et sont vérifiées par les serveurs de messagerie récepteurs par rapport à la clé publique publiée dans le DNS du domaine.

Types de politiques DMARC

Les politiques DMARC définissent comment les serveurs de messagerie récepteurs doivent traiter les e-mails non authentifiés. Il existe trois types de politiques DMARC :

None Politique

Cette politique est utilisée à des fins de surveillance et n’affecte pas la livraison des e-mails. Elle permet aux propriétaires de domaine de recevoir des rapports sur les résultats de l’authentification des e-mails.

Quarantine Politique

Cette politique instruit les serveurs de messagerie récepteurs de mettre en quarantaine les e-mails non authentifiés, généralement en les plaçant dans le dossier spam ou courrier indésirable du destinataire.

Reject Politique

Cette politique instruit les serveurs de messagerie récepteurs de rejeter les e-mails non authentifiés, les empêchant d’atteindre la boîte de réception du destinataire.

Mise en œuvre de DMARC

Étapes pour configurer DMARC

- Assurez-vous que SPF et DKIM sont correctement implémentés pour votre domaine.

- Créez un enregistrement DMARC avec la politique souhaitée et publiez-le dans le DNS de votre domaine.

- Surveillez les rapports DMARC pour analyser les résultats de l’authentification des e-mails et apportez les ajustements nécessaires.

Syntaxe de l’enregistrement DMARC

Un enregistrement DMARC est un enregistrement TXT publié dans le DNS du domaine. Il comprend diverses balises qui définissent la politique DMARC et les rapports.

options. Voici un exemple de syntaxe d’un enregistrement DMARC :

v=DMARC1; p=reject; rua=mailto:[email protected];

Dans cet exemple, le v balise spécifie la version DMARC, les p la balise définit la stratégie (reject), et le rua balise indique l’adresse e-mail à laquelle les rapports agrégés doivent être envoyés.

Avantages

- Sécurité renforcée des e-mails : DMARC aide à protéger contre le phishing, l’usurpation et d’autres attaques basées sur les e-mails.

- Amélioration de la délivrabilité : les e-mails conformes à DMARC sont plus susceptibles d’atteindre les boîtes de réception des destinataires, améliorant ainsi les taux de délivrabilité des e-mails.

- Visibilité et contrôle : DMARC offre aux propriétaires de domaine une visibilité sur le trafic des e-mails et un contrôle sur la manière dont leur domaine est utilisé dans les communications par e-mail.

- Protection de la marque : DMARC aide à protéger la réputation d’une marque en empêchant l’utilisation non autorisée de son domaine dans des e-mails frauduleux.

Défis courants et solutions

- Mauvaise configuration : des enregistrements SPF, DKIM ou DMARC mal configurés peuvent entraîner des problèmes de livraison des e-mails. Il est important de revoir et de tester soigneusement les configurations avant de les mettre en œuvre.

- Surveillance et analyse : les rapports DMARC peuvent être complexes et difficiles à analyser.

- Mise en œuvre progressive : Il est recommandé de commencer avec une politique « aucune » et de passer progressivement à des politiques plus strictes (quarantaine ou rejet) pour minimiser le risque de blocage des e-mails légitimes.

Conclusion

DMARC est un puissant protocole d’authentification des e-mails qui fournit aux propriétaires de domaine les outils nécessaires pour sécuriser leurs communications par e-mail et protéger la réputation de leur marque. En mettant en œuvre DMARC, les organisations peuvent gagner en visibilité sur le trafic des e-mails, prévenir les attaques de spoofing et de phishing, et améliorer la délivrabilité des e-mails. Bien que la mise en œuvre de DMARC puisse sembler complexe, les avantages qu’il offre en font un ajout précieux à la stratégie de sécurité des e-mails de toute organisation.

FAQs

1. Quel est le but de DMARC ?

DMARC est conçu pour aider les propriétaires de domaine à protéger leurs domaines de messagerie contre les attaques de phishing et de spoofing. Il fournit un moyen de spécifier comment les e-mails non authentifiés doivent être traités et offre des capacités de rapport pour surveiller le trafic des e-mails.

2. En quoi DMARC diffère-t-il de SPF et DKIM ?

DMARC s’appuie sur SPF et DKIM en ajoutant une couche de politique spécifiant comment les serveurs de messagerie récepteurs traitent les e-mails non authentifiés. DMARC offre également des fonctionnalités de rapport qui permettent aux propriétaires de domaine de surveiller les résultats de l’authentification des e-mails.

3. DMARC peut-il empêcher toutes les attaques de phishing ?

Bien que DMARC soit très efficace pour prévenir l’usurpation de domaine et certains types d’attaques de phishing, ce n’est pas une solution complète. Les organisations devraient utiliser DMARC en conjonction avec d’autres mesures de sécurité, telles que la formation des employés et le filtrage des e-mails.

4. Comment créer un enregistrement DMARC pour mon domaine ?

Pour créer un enregistrement DMARC, vous devez définir votre politique DMARC, spécifier les options de rapport et publier l’enregistrement en tant qu’enregistrement TXT dans le DNS de votre domaine. Il est important de tester et de valider l’enregistrement avant de le mettre en œuvre complètement.

Créez un compte Skysnag pour générer votre enregistrement DMARC.

5. Quels sont les défis potentiels de la mise en œuvre de DMARC ?

Les défis potentiels incluent la mauvaise configuration des enregistrements SPF, DKIM ou DMARC, la complexité de la surveillance et de l’analyse des rapports DMARC, et la nécessité d’une mise en œuvre progressive pour éviter de bloquer les e-mails légitimes.