Compte à rebours PCI DSS v4.0.1 : Comment répondre au mandat anti-phishing de 2025 avec Skysnag

Si vous êtes un professionnel de la sécurité au sein d’une organisation traitant des paiements par carte de crédit et de débit, vous connaissez probablement les normes de sécurité des données de l’industrie des cartes de paiement (PCI DSS) – et le défi de rester en avance sur des délais de conformité en constante évolution. La récente mise à jour PCI DSS v4.0.1 est l’une des plus importantes que l’industrie ait connues, introduisant des exigences explicites pour des mécanismes anti-phishing d’ici mars 2025.

Dans ce blog, nous explorerons pourquoi ces mécanismes anti-phishing sont essentiels, ce que vous devez savoir sur SPF, DKIM et DMARC, et comment Skysnag peut vous aider à naviguer dans le processus, de la planification à l’application.

Pourquoi PCI DSS v4.0.1 met-il l’accent sur l’anti-phishing ?

Les mécanismes anti-phishing sont désormais obligatoires.

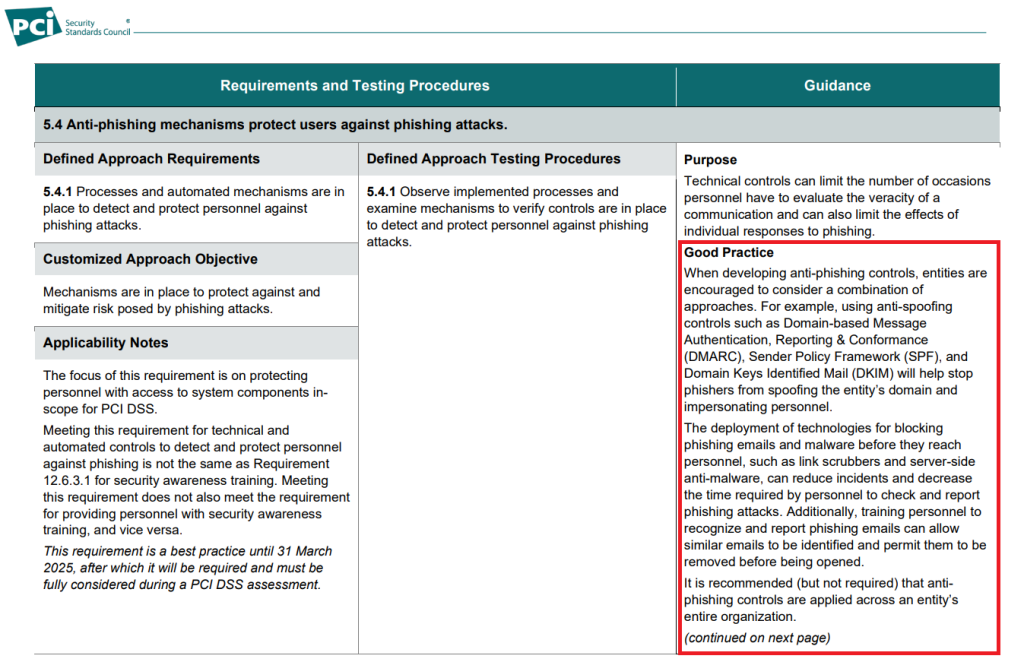

Publié l’année dernière, PCI DSS v4.0.1 exige explicitement que les organisations mettent en place des contrôles contre les attaques de phishing d’ici mars 2025. Plus précisément, l’exigence 5.4.1 impose des « processus et des mécanismes automatisés pour détecter et protéger le personnel contre les attaques de phishing », ce qui signifie que la formation à la sensibilisation à la sécurité ne suffit plus à elle seule.

Les auditeurs rechercheront SPF, DKIM et DMARC.

Pour démontrer la conformité à l’exigence 5.4.1, les entreprises devront prouver qu’elles ont mis en place des mesures anti-spoofing telles que :

- Cadre de politique d’expéditeur (SPF)

- Courrier identifié par des clés de domaine (DKIM)

- Domain-based Message Authentication, Reporting & Conformance (DMARC)

Ces protocoles fonctionnent ensemble pour atténuer le phishing et le spoofing des e-mails, qui sont des causes principales des violations de données, y compris celles impliquant des informations de carte de paiement.

Vue d’ensemble des exigences du PCI SSC, des procédures de test et des directives.

Ce qu’il faut savoir sur l’authentification des e-mails :

1. Sender Policy Framework (SPF)

SPF est la première ligne de défense dans l’authentification des e-mails. Il confirme si un serveur de messagerie est autorisé à envoyer des e-mails au nom d’un domaine spécifique. En publiant un enregistrement SPF dans votre DNS, vous spécifiez les adresses IP ou les serveurs autorisés à envoyer des e-mails pour votre domaine.

Principaux défis liés à SPF

- La mise en place et la gestion des enregistrements SPF peuvent être complexes, notamment dans les organisations qui dépendent de plusieurs services tiers ou plateformes cloud pour envoyer des e-mails.

- Des enregistrements SPF trop permissifs ou mal maintenus peuvent encore laisser des failles que les attaquants pourraient exploiter.

2. DomainKeys Identified Mail (DKIM)

DKIM offre une méthode permettant aux serveurs de messagerie récepteurs de vérifier qu’un message entrant n’a pas été modifié en cours de transmission. Il ajoute une signature cryptographique à chaque e-mail sortant.

Principaux défis liés à DKIM

- Nécessite la génération et la gestion de paires de clés publiques/privées.

- Nécessite une rotation périodique des clés pour assurer la sécurité continue.

- La configuration peut être plus complexe que celle de SPF, nécessitant souvent des changements de configuration plus profonds sur les serveurs de messagerie.

3. Domain-based Message Authentication, Reporting & Conformance (DMARC)

DMARC relie SPF et DKIM en spécifiant ce qui se passe si un e-mail échoue à ces vérifications (par exemple, ne rien faire, mettre en quarantaine ou rejeter). Il offre également des capacités de rapport qui permettent de voir comment les e-mails sont traités pour votre domaine.

Politiques DMARC

- p=none: Ne rien faire si SPF et DKIM échouent tous les deux. (Utile pour la surveillance en début de processus)

- p=quarantine: Marquer ou mettre en quarantaine le message.

- p=reject : Rejeter les messages qui échouent à la fois les vérifications SPF et DKIM. (Idéal pour bloquer les e-mails usurpés et l’objectif ultime pour les organisations soucieuses de la sécurité)

Pourquoi DMARC est important pour PCI DSS v4.0.1

- DMARC vous donne des informations exploitables sur les tentatives possibles d’abus de domaine, y compris l’envoi d’e-mails en votre nom par des tiers non autorisés.

- Les auditeurs de PCI DSS v4.0.1 s’attendront non seulement à ce que vous configuriez DMARC, mais aussi à ce que vous démontriez une politique d’application (quarantaine ou rejet) qui réduit le risque de phishing.

Mars 2025 : Le temps presse – Agissez maintenant

Avec la date limite du 31 mars qui approche rapidement, il est plus urgent que jamais de garantir un déploiement correct de SPF, DKIM et DMARC. Ces implémentations nécessitent du temps pour être planifiées, testées et entièrement appliquées, et les configurations de dernière minute peuvent entraîner des perturbations. Les principaux défis incluent :

- Infrastructure complexe : Gérer plusieurs domaines et sous-domaines tout en garantissant une authentification appropriée.

- Coordination entre les équipes : L’authentification des e-mails affecte les départements IT, Marketing, RH et d’autres, nécessitant une coordination.

- Éviter les perturbations commerciales : Se précipiter dans une politique DMARC stricte (comme le rejet) sans une configuration appropriée peut bloquer des e-mails légitimes.

De plus, obtenir l’approbation du budget et l’adhésion des parties prenantes prend du temps. Agir dès maintenant vous aidera à éviter les problèmes de dernière minute, à garantir la conformité et à protéger la sécurité de vos e-mails.

Comment Skysnag vous aide à répondre aux exigences de PCI DSS v4.0.1

Naviguer dans SPF, DKIM et DMARC peut être difficile, surtout si vous n’avez pas une équipe d’experts en authentification des e-mails. C’est là que Skysnag intervient :

- Suite complète d’authentification des e-mails

La plateforme de Skysnag simplifie chaque étape, de l’évaluation des configurations existantes à la mise en œuvre de SPF, DKIM et DMARC pour toutes les sources d’envoi autorisées.

- Reporting et analyse centralisés

Notre tableau de bord intuitif consolide les rapports agrégés et médico-légaux DMARC, vous offrant des informations en temps réel sur les personnes envoyant des e-mails en votre nom et si ces e-mails sont authentifiés.

- Conseils d’experts pour un déploiement sans faille

Les spécialistes de Skysnag vous aident à planifier, mettre en œuvre et surveiller votre stratégie d’authentification des e-mails. Nous travaillons côte à côte avec votre équipe, en veillant à ce que chaque enregistrement soit correctement configuré et à ce que toute préoccupation concernant la délivrabilité soit rapidement résolue.

- Application progressive des politiques

Nous vous aidons à passer en toute confiance d’une politique DMARC de surveillance uniquement (p=none) à une politique de rejet entièrement appliquée — sans bloquer accidentellement des e-mails légitimes.

- Préparez-vous pour l’avenir contre les attaques

Avec Skysnag, vous pouvez être sûr que vos e-mails sortants sont protégés. Nos solutions s’adaptent aux menaces évolutives, de sorte que votre posture de sécurité reste solide bien après le déploiement initial.

Prêt à répondre à l’exigence ? Voici votre plan d’action

1. Évaluez votre état actuel

- Faites l’inventaire de tous les services d’envoi et domaines.

- Vérifiez les enregistrements SPF, DKIM et DMARC existants (le cas échéant).

2. Implémentez et testez

- Commencez par SPF et DKIM.

- Implémentez DMARC d’abord en mode p=none, en collectant des données sur les éventuels désalignements ou expéditeurs non autorisés.

3. Passez à l’application

Mettez en quarantaine ou rejetez les e-mails échouant à DMARC une fois que vous êtes sûr que les sources légitimes sont correctement authentifiées.

4. Profitez du soutien d’experts

Partenariat avec les consultants de Skysnag pour accélérer le déploiement et résoudre rapidement toute complexité.

N’attendez pas — sécurisez vos canaux de messagerie dès maintenant

PCI DSS v4.0.1 est bien plus qu’une simple case à cocher — c’est une étape essentielle pour renforcer votre organisation contre la montée des attaques par hameçonnage, les violations de données et la fraude. Avec la date limite de mars 2025 qui approche à grands pas, il est temps de peaufiner votre approche de SPF, DKIM et DMARC, afin de garantir que vous serez conforme et prêt à protéger les données des titulaires de cartes.

Skysnag est prêt à vous assister à chaque étape, de votre audit initial des flux de courrier électroniques existants à l’obtention d’une politique DMARC entièrement appliquée.

Contactez-nous dès aujourd’hui et laissez Skysnag vous guider vers une conformité PCI DSS sans faille et un environnement de messagerie plus sûr et plus résilient. Contactez-nous maintenant pour découvrir comment nous pouvons vous aider à satisfaire — et dépasser — les exigences anti-phishing de PCI DSS v4.0.1.