Tout ce qui provoque un échec SPF : SPF ~all et -all expliqués

SPF est une technique clé d’authentification des e-mails qui réduit le pourcentage de spams réussis en ligne. En conséquence, il existe plusieurs raisons pour lesquelles vos enregistrements SPF pourraient échouer, y compris les échecs doux, les échecs durs et d’autres échecs SPF supplémentaires.

Apprenez-en davantage sur SPF, les erreurs SPF et la différence entre un échec SPF doux et un échec SPF dur en lisant cet article.

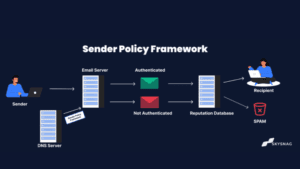

Qu’est-ce que le SPF ?

SPF (Sender Policy Framework) est un protocole d’authentification des e-mails que les administrateurs de domaine déploient pour empêcher les spammeurs de usurper leur domaine. L’administrateur spécifie les adresses IP autorisées à envoyer des e-mails au nom du domaine dans un enregistrement SPF. SPF est utilisé par les serveurs de messagerie destinataires pour vérifier si les e-mails reçus et apparaissant comme provenant d’un domaine ont été autorisés par les administrateurs de ce domaine.

Que signifie un échec SPF ?

Lorsque l’adresse IP de l’expéditeur ne peut pas être trouvée dans l’enregistrement SPF, un échec SPF se produit. Cela pourrait indiquer que l’e-mail est soit supprimé entièrement, soit transféré vers les spams.

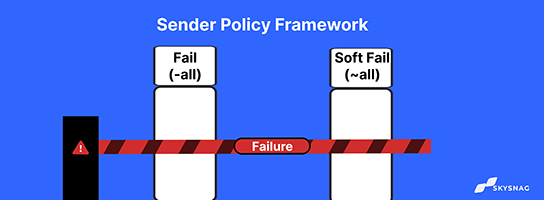

Pour clarifier la distinction entre SPF hard fail et SPF soft fail, nous utiliserons deux scénarios.

Exemple d’échec SPF dur :

v=spf1 ip4:192.168.0.1 -all

Le signe « – » devant « tous » dans l’exemple ci-dessus signifie que tous les expéditeurs non inclus dans cet enregistrement SPF doivent être considérés comme un « échec dur », ce qui signifie qu’ils ne sont pas approuvés et que les e-mails provenant d’eux devraient être supprimés. Seule l’adresse IP 192.168.0.1 est autorisée à envoyer des e-mails dans cette situation.

Exemple d’échec SPF doux :

v=spf1 include:spf.protection.outlook.com ~all

Le signe « ~ » devant « tout » dans l’exemple ci-dessus indique que tous les serveurs non répertoriés dans cet enregistrement SPF doivent être traités comme un « échec doux », ce qui signifie que les e-mails provenant de ces serveurs peuvent encore être livrés mais doivent être marqués comme spam ou suspects. Dans ce cas, Office 365 est autorisé à envoyer des e-mails via la directive include:spf.protection.outlook.com. Les destinataires doivent désigner comme spam tous les e-mails provenant de serveurs différents. Donc, cela étant dit, examinons la différence entre les deux.

Quelle est la différence entre un échec SPF doux et un échec SPF dur ?

La distinction principale entre les deux est assez simple. Elle se trouve dans votre enregistrement SPF.

Si le courrier est envoyé à partir d’un serveur différent de l’adresse IP répertoriée dans l’enregistrement SPF, le serveur de réception le rejettera et un échec SPF dur en résultera.

Avec un échec SPF, cela sera marqué comme spam ou suspect.

Comment tester mon enregistrement SPF

Vous pouvez vérifier votre configuration SPF avec notre outil Investigate gratuit pour vous assurer que vos e-mails sont correctement authentifiés.

Publier une liste de serveurs autorisés à envoyer des e-mails au nom d’un domaine est le concept central derrière SPF.

Après avoir rédigé une liste de serveurs sous forme d’enregistrement SPF, la manière correcte de terminer un enregistrement SPF est par la phrase « et tout le reste sur Internet n’est PAS autorisé. »

La méthode « tout »est utilisée de la manière décrite ci-dessus. Cet appareil fonctionne parfaitement. en utilisant un préfixe « – » ou « ~ ».

Conclusion

Évitez immédiatement les échecs SPF et utilisez le logiciel automatisé de Skysnag pour protéger la réputation de votre domaine, prévenir les compromissions d’e-mails professionnels, le vol de mots de passe et les pertes financières potentiellement importantes. Commencez avec Skysnag en utilisant ce lien pour vous inscrire et surveiller le flux de vos e-mails avec Skysnag.