Comment configurer le DKIM pour Infusionsoft ?

Le DomainKeys Identified Mail (DKIM) est une méthode pour les expéditeurs d’e-mails de signer numériquement les messages électroniques de manière à ce que cela puisse être vérifié par les destinataires des e-mails. Cela permet aux destinataires de vérifier que le message provient réellement de l’expéditeur et n’a pas été altéré. Le DKIM vise à résoudre certaines des failles du système de messagerie existant, telles que le spoofing, le phishing et la falsification des messages.

Étapes pour activer le DKIM pour Infusionsoft

- Ouvrez votre compte Infusionsoft et connectez-vous.

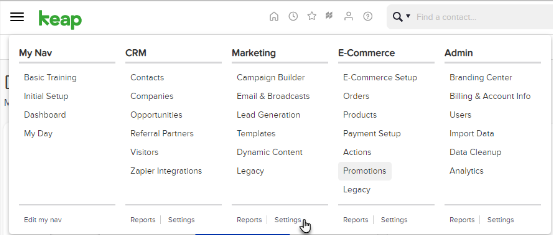

- Aller àParamètres > Commercialisation.

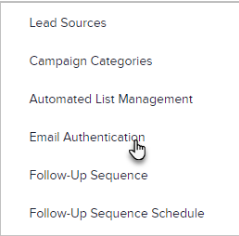

- Cliquez sur « Authentification par e-mail »

- Cliquez sur « Ajouter un domaine »

- Le nom de domaine pour lequel vous souhaitez activer DKIM doit être saisi (ou sélectionné dans la liste déroulante)

- Un enregistrement CNAME a maintenant été généré pour votre domaine, que vous pouvez voir.

- Utilisez le texte affiché ci-dessus comme « Nom » ou « Hôte » d’un nouveau enregistrement CNAME.

- L’enregistrement CNAME doit être copié et collé dans la section « Valeur » du DNS de votre domaine.

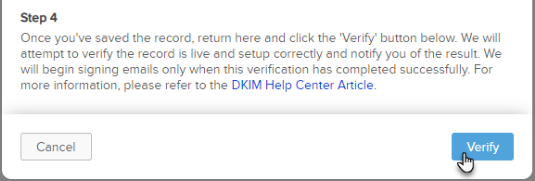

- Après avoir enregistré les modifications, attendez que votre DNS ait effectivement incorporé les ajustements.

- Connectez-vous à nouveau à votre compte Infusionsoft, puis sélectionnez « Vérifier ».

Vous pouvez utiliser l’outil gratuit de vérification de DKIM de Skysnag pour vérifier la santé de votre enregistrement DKIM ici.

Activez DMARC pour vos domaines afin de vous protéger contre le spoofing. Inscrivez-vous dès aujourd’hui pour un essai gratuit !

Pour plus d’informations sur la configuration du DKIM d’Infusionsoft, vous pouvez vous référer à leur documentation de référence.