Comment configurer DKIM pour Gorgias ?

DomainKeys Identified Mail (DKIM) est un système d’authentification des e-mails conçu pour détecter le spoofing d’e-mails. Il permet aux organisations de prendre la responsabilité de la transmission d’un message, tout en fournissant un mécanisme pour vérifier que le message n’a pas été altéré pendant le transit. DKIM utilise des signatures cryptographiques et une infrastructure à clé publique pour vérifier qu’un message électronique n’a pas été altéré pendant son transit, et qu’il provient réellement de l’expéditeur déclaré. Les expéditeurs d’e-mails peuvent utiliser DKIM pour signer leurs messages en ajoutant un champ d’en-tête DKIM-Signature aux messages. Les destinataires d’e-mails peuvent ensuite utiliser la clé publique publiée dans le DNS pour vérifier la signature et vérifier que le message n’a pas été altéré.

Étapes pour configurer DKIM pour Gorgias

Pour obtenir vos clés DKIM et activer l’authentification DKIM pour vos domaines, Gorgias générera sa propre clé. Vous recevrez une paire de clés DKIM du support de Gorgias qui comprendra :

- Une clé publique DKIM, qui doit être publiée dans votre DNS public.

- Une clé privée DKIM : utilisée par Gorgias pour signer vos e-mails sortants

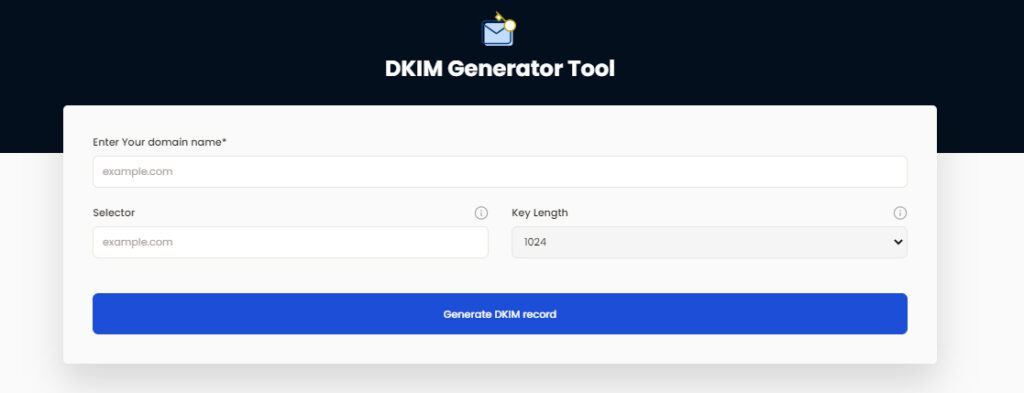

La paire de clés DKIM peut également être créée à l’aide de notre outil générateur de records DKIM gratuit si vous envoyez des e-mails depuis vos propres serveurs au lieu de Gorgias.

Comment obtenir votre clé publique DKIM disponible pour Gorgias

Pour configurer cela, vous devez d’abord vous assurer d’avoir un accès administratif à la fois à votre registraire de domaine et à la page d’intégrations dans Gorgias.

Suivez les étapes ci-dessous :

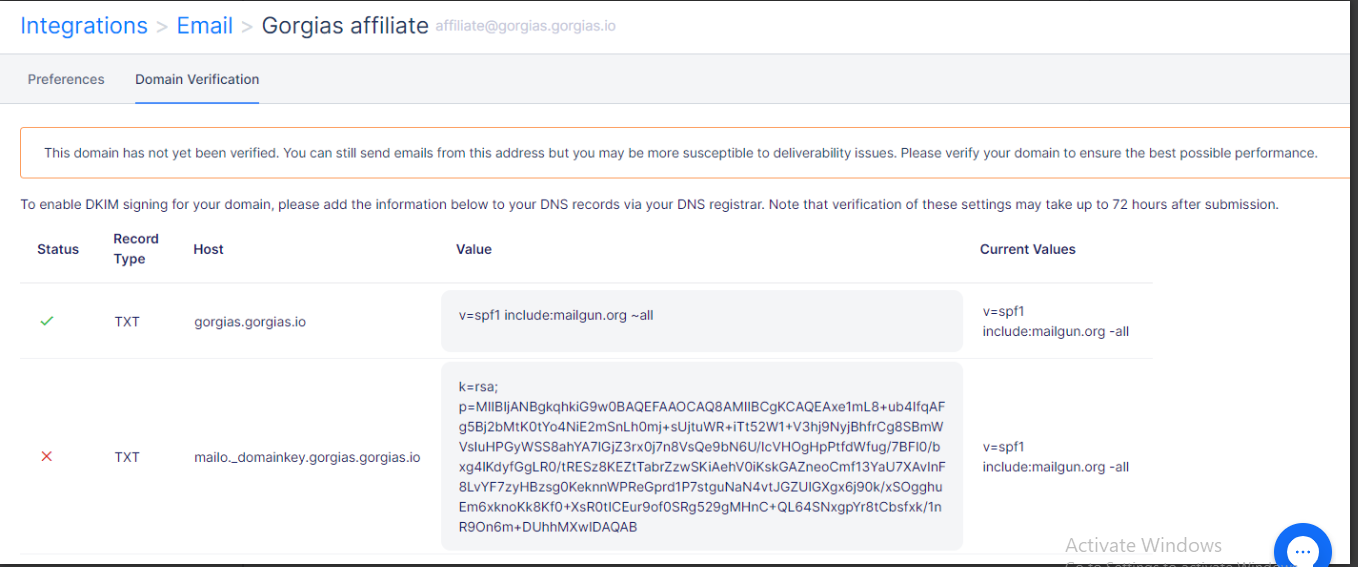

1. LocalisezSettings → Integrations → Email → your email integration → Domain verification. Vous serez présenté avec un écran où vous pourrez générer votre clé DKIM sur cette page, mais d’abord vous devez sélectionner la taille qui convient à votre registraire de domaine.

2. Vous remarquerez qu’il y a maintenant deux entrées à faire une fois que vous avez généré une clé. Copier du texte d’un emplacement à un autre fonctionne aussi bien pour configurer SPF et DKIM, ce qui est exactement ce qu’il faut faire pour configurer la vérification de votre domaine. Les informations de Gorgias devraient être copiées dans votre registraire de domaine, que vous devriez ouvrir.

3. Lorsque vous sélectionnez l’option pour ajouter une nouvelle entrée dans votre registraire de domaine, un écran similaire à celui ci-dessous apparaîtra. Étant donné que nous ajoutons l’élément « TXT« , vous devez choisir le type pour être « TXT« , le hôte pour être « gorgias.gorgias.io« , et la valeur TXT pour être « v=spf1 include:mailgun.org all. » (from the previous screenshot).

4. Ajouter DKIM à votre registraire de domaine a le même effet. Encore une fois, vous choisiriez « TXT », entrez « mailo.domainkey.gorgias.gorgias.io » comme hôte, et entrez la clé de l’étape 2 comme valeur TXT.

5. Vous pouvez ensuite attendre jusqu’à 72 heures pour que la vérification de domaine soit terminée une fois que ces deux choix ont été ajoutés à votre registraire de domaine. Bien que SPF devrait prendre effet avant DKIM, il est fortement encouragé de ne rien faire si toutes les entrées ont été faites correctement et d’attendre simplement que la période de 72 heures se passe.

Vous pouvez utiliser l’outil gratuit de vérification de DKIM de Skysnag pour vérifier la santé de votre enregistrement DKIM ici.

Activez DMARC pour vos domaines afin de vous protéger contre le spoofing. Inscrivez-vous dès aujourd’hui pour un essai gratuit !

Pour plus d’informations sur la configuration DKIM de Gorgias, vous pouvez vous référer à leur documentation de référence.