Lo que necesitas saber: Firmas DKIM

¿Qué es una firma DKIM?

Existen varios protocolos de autenticación de correo electrónico, pero solo uno tiene una clave digital encriptada ultrasecreta. Una firma DKIM ayuda a los proveedores de buzones de correo a verificar tu identidad como remitente mientras combate los ataques de suplantación de correo electrónico. ¡La clave para la autenticación de correo electrónico!

Básicamente, DKIM te ayuda a firmar cartas importantes con tinta invisible y deja claro que el mensaje es tuyo y no de otra persona. Sin embargo, no es tan simple como eso.

Vamos a examinar más de cerca el protocolo DomainKeys Identified Mail (DKIM).

Por qué necesitamos firmas DKIM

Comunicarse con personas a través del correo electrónico es un activo valioso. Desafortunadamente, los ciberdelincuentes están ahí afuera buscando aprovechar la confianza que las marcas han ganado con sus consumidores y suscriptores.

Los estafadores se infiltran en las bandejas de entrada suplantando los correos electrónicos y páginas web de tu marca, engañando a las personas para que instalen malware o revelen información sensible. Esto puede incluir cuentas bancarias, números de tarjetas de crédito, números de seguridad social o información de inicio de sesión para cuentas en línea. El spoofing de correo electrónico conduce fácilmente al robo de identidad.

Mejorando la seguridad de la bandeja de entrada.

Aunque el Protocolo Simple de Transferencia de Correo (SMTP) es el estándar de la industria para enviar correos electrónicos por internet, no proporciona un mecanismo para verificar al remitente antes de que se entregue el correo electrónico. Así, facilita que los spammers y estafadores llenen las bandejas de entrada con basura e intenten suplantar o disfrazar marcas de confianza.

Los protocolos de autenticación han mejorado la seguridad del correo electrónico en las últimas décadas al vincular la información de los encabezados de correo electrónico con registros publicados en el servidor de nombres de dominio (DNS) del remitente.

La firma DKIM es uno de estos protocolos. Detecta direcciones de remitente falsificadas utilizando una clave encriptada.

DKIM es una combinación de DomainKeys desarrollado por Yahoo y Identified Internet Mail de Cisco en 2004. La sección DomainKeys está diseñada para verificar el dominio DNS del remitente del correo electrónico, y Identified Internet Mail es la parte de la firma digital de la especificación.

Los proveedores de buzones más prominentes como Google, Apple Mail y Outlook buscan firmas DKIM al autenticar correos electrónicos.

¿Cómo funciona una firma DKIM?

DKIM permite a los remitentes asociar mensajes de correo electrónico con dominios específicos, al igual que otros mecanismos de autenticación de correo electrónico. La legitimidad del correo electrónico está garantizada por entradas DNS. DKIM, por otro lado, utiliza una firma digital encriptada para lograr esto.

Las DomainKeys de DKIM incluyen una clave pública que se difunde en el registro DNS y una clave privada que se incluye en el encabezado del correo electrónico. La firma digital encriptada es la clave privada, que debe ser única para el remitente y coincidir con lo que se difunde en el DNS.

Una firma DKIM informa a los agentes de transferencia de correo (MTA) dónde acceder a la información de la clave pública, que se utiliza para validar la identidad del remitente. Si las dos claves coinciden, es más probable que el correo electrónico se envíe a la bandeja de entrada; si no coinciden o el correo electrónico carece de una firma DKIM, es más probable que sea rechazado o filtrado como spam.

DKIM no filtra correos electrónicos, pero ayuda al servidor receptor a determinar cómo filtrar mejor los mensajes entrantes. A menudo, el puntaje de spam de un mensaje se reduce cuando la verificación DKIM es exitosa.

Cómo leer un encabezado DKIM

Deberás generar un registro DKIM y colocarlo en tu DNS para utilizar DKIM y proteger tu marca de la suplantación y a tus suscriptores de los estafadores. Puede ser necesario obtener ayuda de tu departamento de TI o de tu proveedor de servicios de correo electrónico (ESP).

A continuación se muestra un ejemplo de una firma DKIM (registrada como un campo de encabezado RFC2822) para el mensaje firmado:

Desglosemos los encabezados DKIM uno por uno. Cada «etiqueta» se asigna a un valor que contiene información sobre el remitente.

Etiquetas en un encabezado DKIM

| Etiqueta | Descripción |

| b | La firma digital real del contenido (encabezado y cuerpo) del mensaje de correo electrónico |

| bh | el hash del cuerpo |

| d | el dominio que firma |

| s | el selector |

| v | la versión |

| a | el algoritmo de firma |

| c | el algoritmo de canonización para encabezados y cuerpo |

| q | el método de consulta predeterminado |

| I | la longitud de la parte canonizada del cuerpo que ha sido firmada |

| t | la marca de tiempo de la firma |

| x | el tiempo de caducidad |

| h | la lista de campos de encabezado firmados se repite para los campos que ocurren varias veces |

Nota: Las etiquetas resaltadas anteriormente son requeridas. Una firma DKIM que carezca de estas etiquetas generará un error durante la validación.

Podemos ver en este encabezado DKIM que:

La firma digital es**dzdVyOfAKCdLXdJOc9G2q8LoXSlEniSbav+yuU4zGeeruD00lszZVoG4ZHRNiYzR.**

Esta firma se compara con la del dominio del remitente.

- El hash del cuerpo no está listado.

- El dominio que firma example.com. Es el dominio que envió (y firmó) el mensaje.

- El selector es jun2005.eng.

- La versión no está listada.

- El algoritmo de firma esrsa-sha1.genera la firma.

- El algoritmo de canonización para el encabezado y el cuerpo es relajado/simple.

- El método de consulta predeterminado es DNS. Se utiliza para buscar la clave en el dominio que firma.

- La longitud de la parte canonizada del cuerpo que ha sido firmada no está listada. El dominio que firma puede crear una clave a partir de todo el cuerpo o solo de una sección de él. Esta sección habría sido incluida.

- La marca de tiempo de la firma es 1117574938. Esto indica cuándo fue firmada.

- El tiempo de expiración es 1118006938. Esto se debe a que un correo electrónico ya firmado puede ser reutilizado para «falsificar» la firma, por lo que las firmas están configuradas para caducar.

- La lista de campos de encabezado firmados incluye from:to:subject:date. Esta es la lista de campos que han sido «firmados» para verificar que no han sido modificados.

Somos conscientes de que es mucha información técnica. Afortunadamente, existen herramientas disponibles para los especialistas en marketing por correo electrónico para crear registros DKIM.

Cómo verificar una firma DKIM

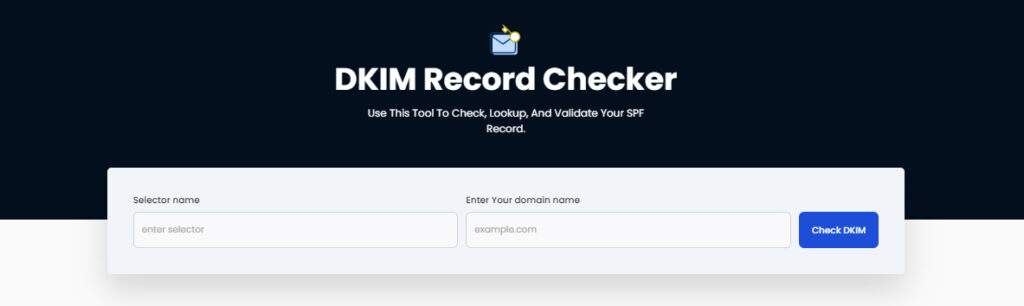

Los registros DNS y las firmas DKIM pueden ser difíciles de entender. Existen herramientas en internet que pueden ayudarte a verificar que tus mecanismos de autenticación de correo electrónico estén configurados adecuadamente.

Utiliza la herramienta gratuita Verificación de registros DKIM de Skysnag para verificar DKIM.

Enviar un correo electrónico a una cuenta de Gmail es otra forma de probar DKIM.. Abre el correo electrónico en la aplicación web de Gmail, haz clic en la flecha hacia abajo junto al botón «responder» (en la esquina superior derecha del correo electrónico) y selecciona «Mostrar original«. Si ves «signed-by: tu nombre de dominio» en el original, tu firma DKIM es válida. Sin embargo, ten en cuenta que solo verás la firma DKIM si tienes acceso al correo electrónico al que lo estás enviando.

Mejora la capacidad de entrega antes de enviar el correo electrónico.

Hay numerosas razones convincentes para utilizar protocolos de autenticación de correo electrónico. Mejorar la capacidad de entrega está en la parte superior de la lista. Si no utilizas la autenticación de correo electrónico, es más probable que los proveedores de buzones filtren tus mensajes en las carpetas de correo no deseado y spam.

Para entender esto mejor:

DKIM utiliza una clave privada para autenticar correos electrónicos.

1- El servicio de envío publica su clave pública en el registro DNS

2- El servicio de envío utilizará la clave privada para firmar el mensaje y generar el encabezado de firma DKIM, que adjuntará al correo electrónico enviado.

3- «d tag» = dominio del remitente / «s tag» = subdominio

4- El servicio receptor (Gmail) consultará EL EJEMPLO DE DNSs.domainkey.domain.com para obtener la clave pública

5- El servicio receptor (Gmail) luego validará la firma DKIM que está adjunta al correo electrónico con la clave pública obtenida, si la firma es válida.-> DKIM aprobado

Conclusión

Skysnag automatiza DMARC, SPF y DKIM para aumentar la capacidad de entrega del correo electrónico. Con Skysnag, puedes evitar ataques de suplantación de correo electrónico gracias a su software automatizado, que te permite confirmar la validez de los correos electrónicos. Regístrate usando este enlace para obtener una prueba gratuita hoy y asegúrate de que la firma DKIM de tu organización esté configurada correctamente.