5 Pasos para Detectar el Phishing de un Vistazo

Todos sabemos que el phishing no es un concepto nuevo. Es un fenómeno común que ha plagado a los usuarios de Internet durante muchos años. Los correos electrónicos de phishing son las formas vectoriales de delitos cibernéticos más utilizadas, y es esencial detectarlas de antemano. Este artículo analizará cinco pasos para detectar un correo electrónico de phishing utilizando ejemplos de phishing de la vida real. Pero antes de sumergirnos en los detalles técnicos, primero comprendamos qué es el phishing y por qué se está convirtiendo en una molestia.

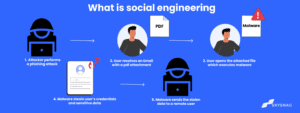

¿Qué es el phishing?

Es una técnica de ingeniería social en la que piratas informáticos y estafadores se dirigen a individuos y organizaciones a través de correos electrónicos diseñados para parecer legítimos. El objetivo es obtener información confidencial y hacer un mal uso de ella. Los ciberdelincuentes utilizan métodos como el pánico y la urgencia en estos correos electrónicos para engañar a los destinatarios para que hagan clic en enlaces y archivos adjuntos, lo que resulta en una estafa.

El phishing es una molestia:

El phishing es un problema que afecta a todos. Puede afectar a todos, desde pequeñas organizaciones hasta corporaciones multinacionales. La guerra cibernética y los correos electrónicos de phishing están en aumento en la actualidad. Según el Informe de Investigaciones de Violación de Datos de Verizon, el phishing representará el 13% de las violaciones de datos en 2022.

Como resultado, ya es hora de que nos eduquemos a nosotros mismos y a los demás sobre el phishing. Para reducir el riesgo de convertirse en víctima, los empleados deben poder reconocer el phishing y responder correctamente. Para que le resulte más fácil protegerse, hemos descrito cinco formas principales de detectar correos electrónicos de phishing, junto con ejemplos:

Formas de Detectar el Phishing

Si recibe un correo electrónico de un dominio de correo electrónico público, debería activar señales de alerta de inmediato. porque ninguna empresa de renombre envía mensajes oficiales a direcciones que terminan en ‘ @gmail.com.’

El uso de dominios públicos es, en consecuencia, un indicador de correo falso. Como resultado, independientemente de cuán realista parezca el material, siempre es una buena idea verificar la dirección del remitente antes de hacer clic en cualquier enlace.

1. Nombre de Dominio Mal Escrito

Ocasionalmente, el nombre de dominio parece ser bastante similar al nombre legal del remitente. Si el remitente y el dominio son los mismos, puede suponer que el correo electrónico es legítimo. Sin embargo, un examen más profundo revela inconsistencias menores. Los estafadores son astutos y utilizan nombres de dominio que son casi idénticos a marcas conocidas, con errores ortográficos menores o errores de sintaxis.

Por ejemplo, pueden engañarlo haciéndole creer que son agentes de PayPal al utilizar el dominio ‘PayPall.com.‘ En este caso, sin embargo, hay una pista oculta en el nombre de dominio :’ the double ll in PayPall’, que le permite reconocer que es una estafa.

Desafortunadamente, la diferencia es tan pequeña que muchos usuarios caen presa de ella. El problema es que cualquiera puede comprar un nombre de dominio a un registrador que es único pero muy similar a un dominio ya establecido. Hay muchas maneras de hacer que las direcciones falsificadas sean indistinguibles de las genuinas.

2. Mal Escrito

Los estafadores son expertos en áreas técnicas, pero debido a que provienen de países que no hablan inglés, con frecuencia cometen errores cuando se trata de escribir. Emplean correctores ortográficos y máquinas de traducción para escribir el mensaje, pero son impotentes cuando se trata del resto de la estructura y el contexto.

En los ataques de phishing, no notará ningún defecto ortográfico o gramatical, pero el mensaje está mal escrito. Esto significa que la estructura y el formato generalmente son incorrectos. Preferirá un correo electrónico generado por IA, y muchos lectores agudos podrán detectar errores y distinguirlos de los errores tipográficos habituales en dichos correos electrónicos.

Sin embargo, debido a que estos correos electrónicos se envían de forma masiva, una gran cantidad de personas son estafadas por correos electrónicos tan mal escritos.Te sorprenderá saber que la cantidad de personas estafadas por correos electrónicos tan mal escritos es igualmente grande. Incluso si solo una persona de cada cien cae en la trampa, los estafadores aún ganan mucho dinero.

3. Archivos adjuntos sospechosos y enlaces maliciosos

Los correos electrónicos de phishing tienen diferentes variaciones, pero lo que se espera de la mayoría de ellos es que requieran que actúe con urgencia. Por lo general, esta acción se relaciona con hacer clic en un enlace o descargar un archivo adjunto. No importa cómo se le envíen estos correos electrónicos y qué contenido utilicen, todos contendrán una carga útil que actúa como mecanismo de estafa.

Por lo tanto, si recibe un correo electrónico con un enlace o archivo adjunto, proceda con precaución. Estos pueden infectar su dispositivo con malware o redirigirlo a sitios web no deseados. Los datos que persiguen los ciberdelincuentes consisten en Información de Identificación Personal (PII) y es demasiado tarde cuando haces clic en ellos.

Por lo tanto, aconsejamos a todos los usuarios que nunca abran un archivo adjunto o enlace a menos que estén seguros de la identidad del remitente.

Los enlaces sospechosos pueden disfrazarse en imágenes y botones, lo que dificulta su identificación como en el caso anterior. Como resultado, la dirección IP se oculta y los objetos hipervinculados aparecerán más auténticos. Pero no se deje engañar por ellos; son trampas, y siempre debe verificar dos veces a dónde conducen los enlaces antes de presionarlos. Al pasar el mouse sobre el objeto, se mostrará el enlace, que se mostrará en una pequeña barra en la parte inferior del navegador.

4. Saludo General y Sentido de Urgencia

Como el phishing es una forma de ingeniería social, utiliza la psicología de una persona para engañarla. Los ciberdelincuentes saben que la mayoría de las personas posponen las cosas y no les importará si se les envían correos electrónicos que no los saludan con sus nombres.

Como resultado, usan saludos generales, y los usuarios caen en eso. Recuerde, si una organización de buena reputación se comunica con usted, lo hará por su nombre de pila. Esta es una gran diferencia entre los correos electrónicos de phishing y los legítimos.

Además, un correo electrónico de phishing contiene palabras como actúe ahora, o será demasiado tarde para que los lectores respondan en el acto, lo que se suma a las formas en que puede detectar el phishing. Cuanto más tiempo tengan las personas, más se darán cuenta de que están siendo estafadas.

Este sentido de urgencia hace que el lector deje todo y haga lo que sea.

Por lo general, esto es efectivo en los lugares de trabajo cuando se usa la suplantación de CEO o jefe para hacer que los empleados subalternos actúen sin pensar.

5. El mensaje se envía desde un dominio de correo electrónico público

Otros correos electrónicos de phishing utilizarán una estrategia más compleja al incorporar el nombre de la organización en la parte local del dominio. Por ejemplo «[email protected].»

Debido a que la dirección de correo electrónico contiene la palabra «PayPal», inicialmente podría creer que es auténtica.

Pero tenga en cuenta que la parte de la dirección que importa es lo que viene después del signo@.

Esto indica la organización que envió el correo electrónico.

Puede estar seguro de que un correo electrónico proviene de una cuenta personal si está firmado con «@gmail.com » u otro dominio público.

Prevenga el Phishing Ahora

La solución DMARC automatizada de Skysnag refuerza la protección contra el phishing y la suplantación de identidad al confirmar que un mensaje de correo electrónico procede del dominio del que dice proceder. Skysnag genera informes DMARC para usted que ayudan a investigar posibles problemas de seguridad e identificar posibles riesgos de ataques de phishing. Comienza con Skysnag y regístrate usando este enlace.