Whaling vs. Spear Phishing erklärt.

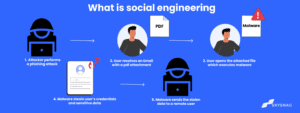

In der sich ständig weiterentwickelnden Welt der Cybersicherheit stellen gezielte Angriffe wie Whaling und Spear Phishing erhebliche Bedrohungen für Organisationen aller Größen dar. Diese anspruchsvollen Taktiken der sozialen Manipulation nutzen menschliche Schwachstellen aus, unterscheiden sich jedoch in ihrer Vorgehensweise, ihren Zielen und ihren potenziellen Auswirkungen. Das Verständnis der wichtigsten Unterschiede zwischen Whaling und Spear Phishing ist entscheidend für Unternehmen, um sich effektiv gegen diese Cyberbedrohungen zu verteidigen.

Was ist Spear-Phishing?

Spear Phishing ist eine gezielte Form des Phishings, bei der Angreifer sich auf eine bestimmte Person oder Organisation konzentrieren. Im Gegensatz zu allgemeinen Phishing-Versuchen, die eine große Anzahl von Personen mit generischen Nachrichten anvisieren, beinhaltet Spear Phishing einen hohen Grad an Personalisierung. Angreifer sammeln Informationen aus sozialen Medien, Unternehmenswebsites und vorherigen Datenverletzungen, um Nachrichten zu erstellen, die dem Empfänger legitim erscheinen.

Wie Spear-Phishing-Angriffe funktionieren.

- Zielidentifikation: Angreifer wählen eine bestimmte Person aus, oft jemanden mit Zugang zu sensiblen Informationen oder finanziellen Ressourcen.

- Nachrichtenpersonalisierung: Mit den gesammelten Daten erstellen sie eine überzeugende E-Mail oder Nachricht, die scheinbar von einer vertrauenswürdigen Quelle stammt.

- Angriffsausführung: Die Zielperson erhält die Nachricht, die typischerweise einen bösartigen Link, eine Anhänge oder eine Anfrage nach sensiblen Informationen enthält.

- Ausbeutung: Wenn die Zielperson auf den Betrug hereinfällt, erhält der Angreifer Zugriff auf wertvolle Daten, Finanzkonten oder interne Systeme.

Spear-Phishing-Angriffe zielen oft auf Mitarbeiter auf verschiedenen Ebenen ab, einschließlich IT-Personal, Finanzabteilungen und mittleren Managern.

Was ist Whaling?

Whaling ist eine spezifische Art des Spear Phishings, die hochrangige Personen wie CEOs, CFOs und andere leitende Angestellte anvisiert. Diese Angriffe sind in der Regel komplexer und haben höhere Einsätze aufgrund der Autorität der Zielperson und des Zugangs zu sensiblen Informationen.

Wie Whaling-Angriffe funktionieren.

- Zielgerichtete Angriffe auf Führungskräfte: Angreifer konzentrieren sich auf leitende Angestellte oder andere hochrangige Personen innerhalb einer Organisation.

- Umfassende Forschung: Um diese hochrangigen Ziele zu täuschen, führen Angreifer umfangreiche Recherchen durch, um äußerst überzeugende und autoritative Nachrichten zu erstellen.

- Präzisionsangriff: Der Angriff beinhaltet oft dringende, kritische Geschäftsangelegenheiten, wie Anfragen zu großen Finanztransaktionen, den Austausch vertraulicher Daten oder das Herunterladen von Malware.

- Ausbeutung mit hohen Einsätzen: Aufgrund der erheblichen Macht und des Zugangs der Zielperson können erfolgreiche Whaling-Angriffe zu katastrophalen finanziellen Verlusten, Datenverletzungen und schwerwiegenden Rufschäden führen.

Eine vergleichende Übersicht.

Das Verständnis der Unterschiede zwischen Whaling und Spear Phishing ist entscheidend für die Implementierung effektiver Cybersicherheitsmaßnahmen. Hier ist ein Vergleich der beiden:

| Aspekt | Spear-Phishing. | Walfang |

|---|---|---|

| Zielgruppe | Mitarbeiter auf verschiedenen Ebenen innerhalb einer Organisation. | Hochrangige Führungskräfte und leitende Beamte. |

| Komplexität | Varies; umfasst oft personalisierte Angriffe mit leicht verfügbaren Informationen. | Sehr komplex; beinhaltet umfassende Recherchen und überzeugende, autoritative Nachrichten. |

| Auswirkungen | Begrenzt auf den Zugriff und die Autorität der Zielperson. | Potenziell katastrophal aufgrund des hohen Zugriffs und der Entscheidungsbefugnis der Zielperson. |

| Häufige Angriffsarten | Gefälschte Rechnungen, betrügerische Anmeldeseiten, Anfragen nach sensiblen Informationen. | Ahmt rechtliche Dokumente, Anfragen von Führungskräften oder hochrangige Kommunikation nach. |

| Ziel | Um Zugriff auf sensible Informationen oder finanzielle Ressourcen zu erhalten. | Um große Finanztransaktionen auszuführen, vertrauliche Daten zu stehlen oder Malware zu installieren. |

Schutz Ihrer Organisation.

Angesichts der gezielten Natur sowohl von Whaling als auch von Spear Phishing müssen Organisationen einen mehrschichtigen Verteidigungsansatz annehmen:

- Erweiterte E-Mail-Sicherheit: Implementieren Sie robuste E-Mail-Filterungssysteme und Authentifizierungsprotokolle wie DMARC, SPF und DKIM, um das Risiko von E-Mail-Fälschungen zu reduzieren.

- Schulung und Ausbildung der Mitarbeiter: Regelmäßige Schulungen, um den Mitarbeitern zu helfen, Phishing-Versuche zu erkennen, mit besonderem Fokus auf hochrangige Führungskräfte.

- Multi-Faktor-Authentifizierung (MFA): Setzen Sie MFA durch, insbesondere für den Zugriff auf sensible Daten oder die Genehmigung von Transaktionen, um eine zusätzliche Sicherheitsebene hinzuzufügen.

- Schutz der Führungskräfte: Bieten Sie maßgeschneiderte Schulungen und Unterstützung für Führungskräfte an, einschließlich personalisierter Phishing-Simulationen und sicherer Kommunikationskanäle.

- Incident-Response-Plan: Stellen Sie sicher, dass ein umfassender Incident-Response-Plan vorhanden ist, um erfolgreich durchgeführte Phishing- oder Whaling-Versuche schnell zu beheben.

Fazit

Während Whaling und Spear Phishing beide ernsthafte Bedrohungen für Organisationen darstellen, sind die Einsätze bei Whaling-Angriffen besonders hoch aufgrund der Seniorität der betroffenen Ziele. Durch das Verständnis der Unterschiede zwischen diesen beiden Arten von Cyberbedrohungen und die Implementierung gezielter Verteidigungsmaßnahmen können Organisationen sich besser vor potenziell verheerenden Folgen schützen.

Während Cyberkriminelle weiterhin ihre Taktiken verfeinern, ist es entscheidend, informiert und wachsam zu bleiben, um die wertvollsten Vermögenswerte Ihrer Organisation zu schützen. Beginnen Sie mit Skysnag, um die DMARC-Durchsetzung zu automatisieren und die E-Mail-Kommunikation Ihrer Organisation zu sichern.

Überprüfen Sie die DMARC-Sicherheitskonformität Ihrer Domain

DMARC, SPF und DKIM in Tagen umsetzen - nicht in Monaten

Skysnag unterstützt vielbeschäftigte Ingenieure bei der Durchsetzung von DMARC, reagiert auf Fehlkonfigurationen bei SPF oder DKIM, was die E-Mail-Zustellbarkeit erhöht und E-Mail-Spoofing sowie Identitätsbetrug eliminiert.